H3C防火墙设备专线上网配置U200-SV5

2024-06-29

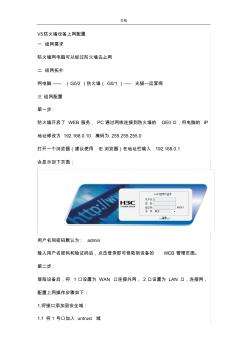

V5防火墙设备上网配置 一 组网需求 防火墙内网电脑可以经过防火墙去上网 二 组网拓扑 内网电脑 ------ (G0/2 )防火墙( G0/1 )----- 光猫—运营商 三 组网配置 第一步 : 防火墙开启了 WEB 服务, PC通过网线连接到防火墙的 GE0口,将电脑的 IP 地址修改为 192.168.0.10 掩码为 255.255.255.0 打开一个浏览器(建议使用 IE浏览器)在地址栏输入 192.168.0.1 会显示如下页面: 用户名和密码默认为: admin 输入用户名密码和验证码后,点击登录即可登陆到设备的 WEB 管理页面。 第二步: 登陆设备后,将 1 口设置为 WAN 口连接外网,2 口设置为 LAN 口,连接内网, 配置上网操作步骤如下: 1.将接口添加到安全域: 1.1 将 1 号口加入 untrust 域 1.2 将 2 号口加入 trust

文档 v5防火墙设备上网配置 一组网需求 防火墙网电脑可以经过防火墙去上网 二组网拓扑 网电脑------(g0/2)防火墙(g0/1)-----光猫—运营商 三组网配置 第一步: 防火墙开启了web服务,pc通过网线连接到防火墙的ge0口,将电脑的ip 地址修改为192.168.0.10掩码为255.255.255.0 打开一个浏览器(建议使用ie浏览器)在地址栏输入192.168.0.1 会显示如下页面: 用户名和密码默认为:admin 输入用户名密码和验证码后,点击登录即可登陆到设备的web管理页面。 第二步: 登陆设备后,将1口设置为wan口连接外网,2口设置为lan口,连接网, 配置上网操作步骤如下: 1.将接口添加到安全域: 1.1将1号口加入untrust域 文档 1.2将2号口加入tr

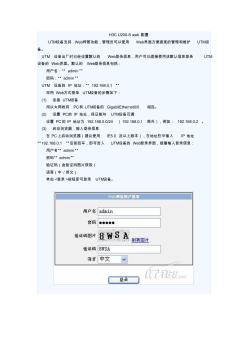

h3cu200-sweb配置 utm设备支持web网管功能,管理员可以使用web界面方便直观的管理和维护utm设 备。 utm设备出厂时已经设置默认的web登录信息,用户可以直接使用该默认信息登录utm 设备的web界面。默认的web登录信息包括: 用户名:“admin” 密码:“admin” utm设备的ip地址:“192.168.0.1” 采用web方式登录utm设备的步骤如下: (1)连接utm设备 用以太网线将pc和utm设备的gigabitethernet0/0相连。 (2)设置pc的ip地址,保证能与utm设备互通 设置pc的ip地址为192.168.0.0/24(192.168.0.1除外),例如:192.168.0.2。 (3)启动浏览器,输入登录信息

编辑推荐下载

h3cu200-s原始配置 #may1008:46:29:7402012u200-sshell/4/login: trap1.3.6.1.4.1.25506.2.2.1.1.3.0.1:loginfromconsole %may1008:46:29:7402012u200-sshell/4/login:consoleloginfromcon0 discu # version5.20,release5116p11 # sysnameu200-s # undovoicevlanmac-address00e0-bb00-0000 # domaindefaultenablesystem # dnsresolve dnsserver202.98.1

热门文档 H3C防火墙设备专线上网配置U200-SV5

i 目录 1rrpp················································································································································1-1 1.1rrpp简介·········································································································································1-1 1.1.1rrpp产生背景·································································

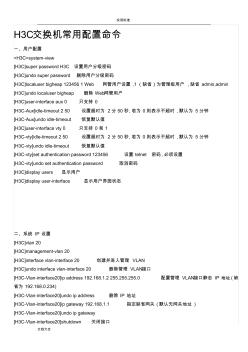

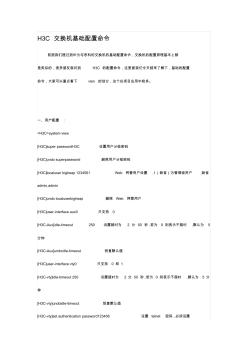

实用标准 文档大全 h3c交换机常用配置命令 一、用户配置 system-view [h3c]superpasswordh3c设置用户分级密码 [h3c]undosuperpassword删除用户分级密码 [h3c]localuserbigheap1234561web网管用户设置,1(缺省)为管理级用户,缺省admin,admin [h3c]undolocaluserbigheap删除web网管用户 [h3c]user-interfaceaux0只支持0 [h3c-aux]idle-timeout250设置超时为2分50秒,若为0则表示不超时,默认为5分钟 [h3c-aux]undoidle-timeout恢复默认值 [h3c]user-interfacevty0只支持0和1 [h3c-vty]id

. .. 一.用户配置: system-view [h3c]superpasswordh3c设置用户分级密码 [h3c]undosuperpassword删除用户分级密码 [h3c]localuserbigheap1234561web网管用户设置,1(缺省)为管理级用户, 缺省admin,admin [h3c]undolocaluserbigheap删除web网管用户 [h3c]user-interfaceaux0只支持0 [h3c-aux]idle-timeout250设置超时为2分50秒,若为0则表示不超时,默认为 5分钟 [h3c-aux]undoidle-timeout恢复默认值 [h3c]user-interfacevty0只支持0和1 [h3c-vty]idle-timeout

h3c交换机基本配置命令明细一览 //用户直行模式提示符,用户视图 system-view//进入配置视图 [h3c]//配置视图(配置密码后必须输入密码才可进入配置视图) [h3c]sysnamexxx//设置主机名成为xxx这里使用 修改特权用户密码 system-view [h3c]superpasswordlevel3cipher/simplexxxxx//设置本地登录交换机命令 [h3c]aaa//进入aaa认证模式定义用户账户 [h3c-aaa]local-userduowanpasswordcipherduowan [h3c-aaa]local-userduowanlevel15 [h3c-aaa]local-userduowanservice-typetel

. . 1、win7通过超级终端进入h3c交换机,端口设置需要修改 2、输入sys进入配置模式 . . 3、进入24端口(在输入命令时按tab键会智能补全命令) [h3c]interfacegigabitethernet1/0/24 4、设置24端口为trunk口 [h3c-gigabitethernet1/0/24]portlink-typetrunk [h3c-gigabitethernet1/0/24]porttrunkpermitvlanall [h3c-gigabitethernet1/0/24]quit . . 5、进入端口1,设置端口1为vlan101 [h3c]interfacegigabitethernet1/0/1 [h3c-gigabitethernet1/0/1]portaccessvlan101

精华文档 H3C防火墙设备专线上网配置U200-SV5

h3c交换机基础配置命令 前面我们提过到华为与思科的交换机的基础配置命令,交换机的配置原理基本上都 是类似的,很多朋友就问到h3c的配置命令,这里面我们今天就来了解下,基础的配置 命令,大家可以重点看下vlan的划分,这个在项目应用中较多。 一、用户配置: system-view [h3c]superpasswordh3c设置用户分级密码 [h3c]undosuperpassword删除用户分级密码 [h3c]localuserbigheap1234561web网管用户设置,1(缺省)为管理级用户,缺省 admin,admin [h3c]undolocaluserbigheap删除web网管用户 [h3c]user-interfaceaux0只支持0 [h3c-aux]idle-timeout

一.用户配置: system-view [h3c]superpasswordh3c设置用户分级密码 [h3c]undosuperpassword删除用户分级密码 [h3c]localuserbigheap1234561web网管用户设置,1(缺省)为管理级用户,缺省a dmin,admin [h3c]undolocaluserbigheap删除web网管用户 [h3c]user-interfaceaux0只支持0 [h3c-aux]idle-timeout250设置超时为2分50秒,若为0则表示不超时,默认为5 分钟 [h3c-aux]undoidle-timeout恢复默认值 [h3c]user-interfacevty0只支持

h3c交换机配置代码 *中文切换 language-modechinese|english 1、进入特权用户 system// 2、命名交换机 sysname[名称] 3、查瞧配置情况 undoshutdown//打开端口 displaycurrect-config//查瞧所有配置 disvlan//查瞧vlan quit//返回上一级 save//保存 4、划分vlan vlan[号]//vlan10 5、在划分vlan后分配端口 portethernet0/2// portethernet0/3toethernet0/5//从3端口到5端口 6、进入端口分配vlan inte0/3//进入3号端口 portaccessvlan2//划

最新文档 H3C防火墙设备专线上网配置U200-SV5

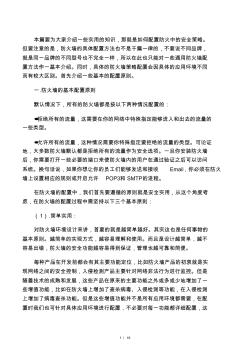

1/16 本篇要为大家介绍一些实用的知识,那就是如何配置防火中的安全策略。 但要注意的是,防火墙的具体配置方法也不是千篇一律的,不要说不同品牌, 就是同一品牌的不同型号也不完全一样,所以在此也只能对一些通用防火墙配 置方法作一基本介绍。同时,具体的防火墙策略配置会因具体的应用环境不同 而有较大区别。首先介绍一些基本的配置原则。 一.防火墙的基本配置原则 默认情况下,所有的防火墙都是按以下两种情况配置的: ●拒绝所有的流量,这需要在你的网络中特殊指定能够进入和出去的流量的 一些类型。 ●允许所有的流量,这种情况需要你特殊指定要拒绝的流量的类型。可论证 地,大多数防火墙默认都是拒绝所有的流量作为安全选项。一旦你安装防火墙 后,你需要打开一些必要的端口来使防火墙内的用户在通过验证之后可以访问 系统。换句话说,如果你想让你的员工们能够发送和接收email,你必须在防火 墙上设置相应的规则或

交换机trunk端口配置 一组网需求: 2.pc1与pc2之间在不同vlan,通过设置上层三层交换机switchb的vlan 接口10的ip地址为10.1.1.254/24,vlan接口20的ip地址为20.1.1.254/24 可以实现vlan间的互访。 二组网图: 2.通过三层交换机实现vlan间互访 三配置步骤: 1通过三层交换机实现vlan间互访的配置 switcha相关配置: 1.创建(进入)vlan10,将e0/1加入到vlan10 [switcha]vlan10 [switcha-vlan10]portethernet0/1 2.创建(进入)vlan20,将e0/2加入到vlan20 [switcha]vlan20 [switcha-vlan20]portethernet0/2

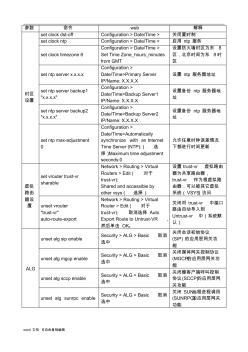

word文档可自由复制编辑 参数命令web解释 时区 设置 setclockdst-offconfiguration>date/time>关闭夏时制 setclockntpconfiguration>date/time>启用ntp服务 setclocktimezone8 configuration>date/time> settimezone_hours_minutes fromgmt 设置防火墙时区为东8 区,北京时间为东8时 区 setntpserverx.x.x.x configuration> date/time>primaryserver ip/name:x.x.x.x 设置ntp服务器地址 setntpserverbackup1 "x.x.x.x" configura

文档名称文档密级 2016-4-28华为保密信息,未经授权禁止扩散第1页,共11页 【防火墙技术案例1】强叔拍案惊奇双防火墙单internet出 口组网配置 引言 大家好,强叔又与大家见面了!最近一段时间,【防火墙技术连载贴】强叔侃墙系列正在火 爆上映,引起了论坛小伙伴们的广泛热议。想必小伙伴们已经对防火墙有了一定的理解,而 且已经迫不及待地开始实战配置防火墙了。 在实战过程中,小伙伴们也许会发现理论和现实还是有一定差距的,而且也应该在挫折和失 败中逐渐体会到了网络的博大精深。 为了解决小伙伴们实战配置防火墙时遇到的各种问题和困惑,强叔诚意推出【防火墙技术案 例】强叔拍案惊奇系列,专门为大家呈现防火墙实战案例和组网验证,为大家解决防火墙的 实战问题。 目前强叔准备先在拍案惊奇系列开放以下模块:路由交换、双机热备、安全策略、nat、 攻击防

文档来源为:从网络收集整理.word版本可编辑.欢迎下载支持. 1文档收集于互联网,如有不妥请联系删除. 硬件防火墙介绍及详细配置 本文从网管联盟上转载: 防火墙是指设置在不同网络(如可信任的企业内部网和不可信的公共网)或网络安全域之间的一系列部件 的组合。它是不同网络或网络安全域之间信息的唯一出入口,通过监测、限制、更改跨越防火墙的数据流, 尽可能地对外部屏蔽网络内部的信息、结构和运行状况,有选择地接受外部访问,对内部强化设备监管、 控制对服务器与外部网络的访问,在被保护网络和外部网络之间架起一道屏障,以防止发生不可预测的、 潜在的破坏性侵入。防火墙有两种,硬件防火墙和软件防火墙,他们都能起到保护作用并筛选出网络上的 攻击者。在这里主要给大家介绍一下我们在企业网络安全实际运用中所常见的硬件防火墙。 一、防火墙基础原理 1、防火墙技术 防火墙通常使用的安全控制手段主

硬件防火墙的配置过程讲解(2) 时间:2008-06-14来源:作者: 10.地址转换(nat) 防火墙的nat配置与路由器的nat配置基本一样,首先也必须定义供nat转换的内部ip 地址组,接着定义内部网段。 定义供nat转换的内部地址组的命令是nat,它的格式为:nat[(if_name)]nat_id local_ip[netmask[max_conns[em_limit]]],其中if_name为接口名;nat_id参数代表 内部地址组号;而local_ip为本地网络地址;netmask为子网掩码;max_conns为此接口上 所允许的最大tcp连接数,默认为"0",表示不限制连接;em_limit为允许从此端口发出的 连接数,默认也为"0",即不限制。如: nat(inside)110.1.6.0

硬件防火墙的配置过程讲解(2) 时间:2008-06-14来源:作者: 10.地址转换(nat) 防火墙的nat配置与路由器的nat配置基本一样,首先也必须定义供nat转换的内部ip 地址组,接着定义内部网段。 定义供nat转换的内部地址组的命令是nat,它的格式为:nat[(if_name)]nat_id local_ip[netmask[max_conns[em_limit]]],其中if_name为接口名;nat_id参数代表 内部地址组号;而local_ip为本地网络地址;netmask为子网掩码;max_conns为此接口上 所允许的最大tcp连接数,默认为"0",表示不限制连接;em_limit为允许从此端口发出的 连接数,默认也为"0",即不限制。如: nat(inside)110.1.6.0

硬件防火墙的简单配置 本篇要为大家介绍一些实用的知识,那就是如何配置防火中的安全策略。但要注意的是,防火墙的 具体配置方法也不是千篇一律的,不要说不同品牌,就是同一品牌的不同型号也不完全一样,所以在此也 只能对一些通用防火墙配置方法作一基本介绍。同时,具体的防火墙策略配置会因具体的应用环境不同而 有较大区别。首先介绍一些基本的配置原则。 一.防火墙的基本配置原则 默认情况下,所有的防火墙都是按以下两种情况配置的: ●拒绝所有的流量,这需要在你的网络中特殊指定能够进入和出去的流量的一些类型。 ●允许所有的流量,这种情况需要你特殊指定要拒绝的流量的类型。可论证地,大多数防火墙默认都 是拒绝所有的流量作为安全选项。一旦你安装防火墙后,你需要打开一些必要的端口来使防火墙内的用户 在通过验证之后可以访问系统。换句话说,如果你想让你的员工们能够发送和接收email,你必须在防火 墙上设置相应的规

文辑创建者

我要分享 >

职位:水利工程规划工程师

擅长专业:土建 安装 装饰 市政 园林

相关编辑

文辑推荐

知识推荐

百科推荐